-

Sándorné Szatmári: @mederi: 11 Kiegészítem a korábbi, mederi néven írt megjegyzésemet.. Ami a cikkben is kife...2025. 06. 05, 13:16 Falánk igék

-

nasspolya: @ganajtúrós bukta: www.reddit.com/r/linguisticshumor/s/BuJhBlK4t82025. 06. 01, 01:06 „Mert nincs rá szó, nincsen rá...

-

Sándorné Szatmári: @szigetva: Korábban számos valóban értelmetlen bejegyzések és viták fóruma is volt helyenk...2025. 05. 18, 16:36 „Mert nincs rá szó, nincsen rá...

-

szigetva: @Sándorné Szatmári: A viták az új cikkek hiánya és a vitaképes kommentelők elmaradása miat...2025. 05. 14, 10:56 „Mert nincs rá szó, nincsen rá...

-

Sándorné Szatmári: @Sándorné Szatmári: 43 Remélem, hogy a 43. hozzászólást már nem törlitek (.. ezt is mentet...2025. 05. 14, 08:39 „Mert nincs rá szó, nincsen rá...

Kálmán László nyelvész, a nyest szerkesztőségének alapembere, a hazai nyelvtudomány és nyelvi ismeretterjesztés legendás alakjának rovata volt ez.

- Elhunyt Kálmán László, a Nyelvész, aki megmondja

- Így műveld a nyelvedet

- Utoljára a bicigliről

- Start nyelvstratégia!

- Változás és „igénytelenség”

Kálmán László korábbi cikkeit itt találja.

Ha legutóbb kimaradt, most itt az új lehetőség!

Ha ma csak egyetlen nyelvészeti kísérletben vesz részt, mindenképp ez legyen az!

Finnugor nyelvrokonság: hazugság

A határozott névelő, ami azt jelenti, hogy ‘te’

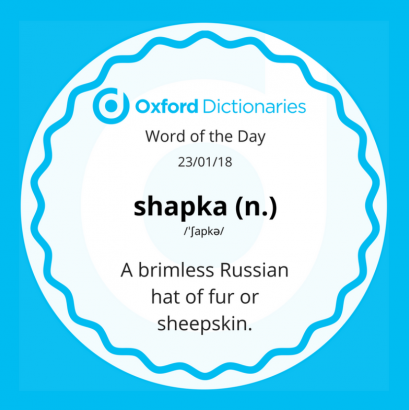

Az oroszok már a fejünkön vannak!

A hackerkonferencián a biztonsági szakértők egy olyan módszert mutattak be, melynél a lehallgatáshoz viszonylag olcsó eszközök is elegendőek.

A múlt év utolsó napjaiban megrendezett 2010-es berlini hackerkonferencia (27th Chaos Communication Congress) egyik legérdekesebb előadása volt, amikor két kutató, Karsten Nohl és Sylvain Munaut azt mutatták be, hogy miképp lehet egyszerűen és olcsó eszközökkel lehallgatni a mobiltelefonokat, elolvasni mások SMS-üzeneteit.

Az, hogy a GSM-titkosítás nem felel meg a mai kor követelményeinek, már régóta köztudott a szakemberek körében, tavaly is bemutattak egy feltörési módszert e konferencián, ám az eddig metódusokhoz viszonylag drága berendezések voltak szükségesek. Az idei bemutató azért szólt nagyot, mivel bizonyította, hogy szinte fillérekből létrehozható egy olyan eszközpark, mely kellő szaktudással lehetővé teszi az illetéktelen behatolást az adatforgalomba.

Nohl és Manaut négy darab, egyenként 15 dollárba kerülő mobiltelefont, egy felsőközép-kategóriás PC-t és egy 2 terabájtos merevlemezt használtak fel a bemutatóhoz, amelyben a már többször kompromittálódott A5/1 titkosítási algoritmus egyik sebezhetőségét használták ki (ez az algoritmus védi a világ mobilos forgalmának 80 százalékát kitevő GSM-technológiával lebonyolított adatáramlást az illetéktelen hozzáféréstől).

A teljes videó megtekinthető az IT café honlapján.