-

Sándorné Szatmári: @mederi: 11 Kiegészítem a korábbi, mederi néven írt megjegyzésemet.. Ami a cikkben is kife...2025. 06. 05, 13:16 Falánk igék

-

nasspolya: @ganajtúrós bukta: www.reddit.com/r/linguisticshumor/s/BuJhBlK4t82025. 06. 01, 01:06 „Mert nincs rá szó, nincsen rá...

-

Sándorné Szatmári: @szigetva: Korábban számos valóban értelmetlen bejegyzések és viták fóruma is volt helyenk...2025. 05. 18, 16:36 „Mert nincs rá szó, nincsen rá...

-

szigetva: @Sándorné Szatmári: A viták az új cikkek hiánya és a vitaképes kommentelők elmaradása miat...2025. 05. 14, 10:56 „Mert nincs rá szó, nincsen rá...

-

Sándorné Szatmári: @Sándorné Szatmári: 43 Remélem, hogy a 43. hozzászólást már nem törlitek (.. ezt is mentet...2025. 05. 14, 08:39 „Mert nincs rá szó, nincsen rá...

Kálmán László nyelvész, a nyest szerkesztőségének alapembere, a hazai nyelvtudomány és nyelvi ismeretterjesztés legendás alakjának rovata volt ez.

- Elhunyt Kálmán László, a Nyelvész, aki megmondja

- Így műveld a nyelvedet

- Utoljára a bicigliről

- Start nyelvstratégia!

- Változás és „igénytelenség”

Kálmán László korábbi cikkeit itt találja.

Ha legutóbb kimaradt, most itt az új lehetőség!

Ha ma csak egyetlen nyelvészeti kísérletben vesz részt, mindenképp ez legyen az!

Finnugor nyelvrokonság: hazugság

A határozott névelő, ami azt jelenti, hogy ‘te’

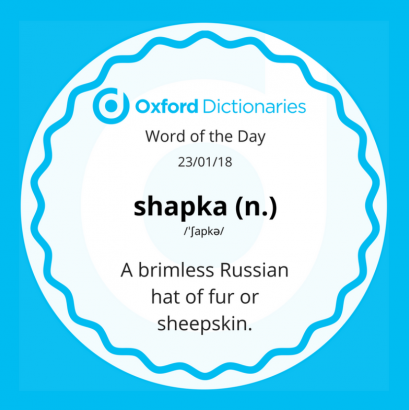

Az oroszok már a fejünkön vannak!

Diplomáciai, kormányzati és tudományos kutatással foglalkozó szervezeteket világszerte legalább öt éve támadó, kiberkémkedési akciósorozatot azonosított a Kaspersky Lab informatikai biztonságtechnikai vállalat az MTI-hez eljuttatott közleménye szerint.

A moszkvai székhelyű, világszerte irodákkal rendelkező Kaspersky Lab szakértői 2012 októberében indítottak szakértői vizsgálatot egy nemzetközi diplomáciai szervezetek számítógépes rendszereit célzó támadássorozat felgöngyölítésére. Megállapították, hogy a támadássorozat elsődlegesen a kelet-európai országokat, a korábbi Szovjetunió tagjait és Közép-Ázsiát vette célba, de máshol is fordultak elő biztonsági incidensek, beleértve Nyugat-Európát és Észak-Amerikát is.

A Vörös Október kódnevet kapott akciósorozatban a támadók geopolitikai információkat, számítógépes rendszerek hozzáféréséhez szükséges hitelesítéseket tartalmazó bizalmas dokumentumok, valamint személyes adatok után kutattak mobil eszközökön és hálózati berendezéseken – írják a közleményben. Jelentésük szerint a Vörös Október művelet jelenleg is aktív.

Az oldal az ajánló után folytatódik...

A közleményben kifejtik: a Vörös Október fejlett kiberkémkedési hálózat, a támadók legalább 2007 óta aktívak, és elsősorban diplomáciai és kormányzati szervekre összpontosítanak szerte a világon, de kutatóintézetek, energetikai és nukleáris csoportok, kereskedelmi és légügyi szervezetek is a célpontok között szerepelnek. A biztonságtechnikai vállalat tájékoztatása szerint a Vörös Október mögött álló szervezet Rocra kódnév alatt saját kártevőt fejlesztett ki. A programnak saját, egyedi moduláris felépítése van rosszindulatú bővítményekkel, adatlopásra specializált modulokkal és úgynevezett backdoor trójaikkal, amelyek jogosulatlan hozzáférést biztosítanak a fertőzött rendszerhez, és így lehetővé teszik további kártevők telepítését és személyes adatok lopását. A fertőzött gépek hálózatának kézben tartásához a támadók több mint 60 domain nevet és számos szerver hosting rendszert hoztak létre különböző országokban, legtöbbet közülük Németországban és Oroszországban. A Rocra C&C (Command & Control) infrastruktúrájának elemzése kimutatta, hogy a szerverek láncolata ténylegesen proxyként működött, hogy elrejtse a vezérlő szerver helyét – ismertetik.

A Kaspersky Lab közleményében hangsúlyozza: technikai szakértelmével és forrásaival folytatja a Rocra vizsgálatát, szorosan együttműködve nemzetközi szervezetekkel, bűnüldöző szervekkel és Nemzeti Hálózatbiztonsági Központokkal.